Qué cifrado wifi usar para máxima protección ahora

En la era de la hiperconectividad, la seguridad de nuestra red wifi doméstica es una barrera fundamental contra intrusiones y robos de datos. Con ciberamenazas cada vez más sofisticadas, elegir el protocolo de cifrado correcto ha dejado de ser una opción para convertirse en una necesidad imperativa.

Este artículo analiza los estándares disponibles actualmente, desde el obsoleto y vulnerable WEP hasta los más robustos WPA3 y WPA2 con configuración empresarial, desglosando sus fortalezas y debilidades.

El objetivo es claro: proporcionar una guía práctica para configurar la máxima protección posible en tu router, blindando tu red personal y todos los dispositivos que dependen de ella contra accesos no autorizados.

¿Qué protocolo de cifrado Wi-Fi ofrece la máxima protección en la actualidad?

Para garantizar la máxima protección en tu red Wi-Fi doméstica o empresarial en este momento, el estándar WPA3 (Wi-Fi Protected Access 3) es, sin lugar a dudas, la elección obligatoria y más segura. Desarrollado por la Wi-Fi Alliance, WPA3 soluciona vulnerabilidades críticas presentes en protocolos anteriores como WPA2.

Su principal fortaleza radica en el uso de un cifrado más robusto mediante el protocolo SAE (Simultaneous Authentication of Equals), que protege contra ataques de fuerza bruta incluso si tu contraseña es débil, y establece una encriptación individualizada para cada dispositivo conectado. Además, para redes abiertas públicas, introduce OWE (Opportunistic Wireless Encryption), proporcionando cifrado automático sin necesidad de contraseña.

Si tu router es moderno (generalmente fabricado a partir de 2019), deberías activar WPA3, o en su defecto, el modo WPA2/WPA3 Transitional para mantener compatibilidad con dispositivos antiguos, aunque con un nivel de seguridad ligeramente inferior al WPA3 puro.

¿Por qué WPA3 es superior a WPA2 en seguridad?

WPA3 supera a WPA2 principalmente porque mitiga sus fallos de diseño más explotados, como el ataque KRACK (Key Reinstallation Attack), mediante el protocolo SAE (Simultaneous Authentication of Equals), que reemplaza el intercambio de claves de 4 vías de WPA2.

SAE, también conocido como Dragonfly Key Exchange, hace que el proceso de autenticación sea resistente a los ataques de diccionario fuera de línea, ya que cada intento de inicio de sesión es único e independiente del tráfico de red capturado previamente, protegiendo así incluso las contraseñas más simples.

Además, WPA3 implementa una encriptación de 192 bits en su modo empresarial (alineado con el conjunto de cifrado CNSA del gobierno de EE.UU.) y proporciona Forward Secrecy, lo que significa que si un atacante captura tu tráfico hoy y en el futuro compromete la contraseña, no podrá descifrar las comunicaciones pasadas.

¿Qué hacer si mi router no soporta WPA3?

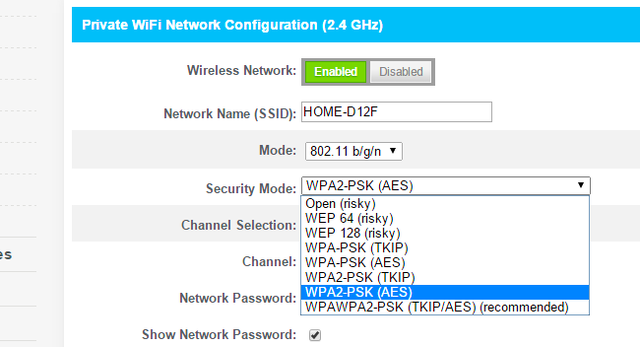

Si tu router es antiguo y no soporta WPA3, la mejor opción disponible es configurarlo para usar WPA2-Personal (AES), evitando por completo los protocolos obsoletos e inseguros como WPA, WEP o TKIP.

Para maximizar la seguridad con WPA2, es crucial emplear una contraseña larga, compleja y única (frase de paso de más de 15 caracteres), desactivar las funciones WPS (Wi-Fi Protected Setup) y UPnP (Universal Plug and Play) en el router, ya que son vectores de ataque comunes, y asegurarte de que el firmware del router esté siempre actualizado para parchear vulnerabilidades conocidas.

Como medida adicional, considera crear una red de invitados para dispositivos IoT y, si es posible, plantéate la inversión en un router moderno que sí soporte el estándar WPA3 para una protección a largo plazo.

¡Este contenido te puede interesar! Cómo configurar guest wifi seguro en tu hogar

Cómo configurar guest wifi seguro en tu hogar¿Es seguro el modo WPA2/WPA3 Transitional?

El modo WPA2/WPA3 Transitional o mixto es una configuración útil para mantener la compatibilidad con dispositivos antiguos que no son compatibles con WPA3, pero introduce un riesgo de seguridad menor en comparación con el modo WPA3 exclusivo, ya que la red sigue siendo vulnerable a ataques específicos contra WPA2, como KRACK, para aquellos dispositivos que se conecten usando ese protocolo más antiguo.

Este modo permite que los dispositivos que soportan WPA3 se conecten utilizando ese protocolo seguro, mientras que los dispositivos heredados usan WPA2, funcionando esencialmente como dos redes en una; por lo tanto, es una solución transitoria aceptable mientras se actualiza el parque de dispositivos, pero el objetivo final debe ser migrar completamente a WPA3 y desactivar el soporte para WPA2 en cuanto sea posible.

| Protocolo | Nivel de Seguridad | Recomendación Actual | Notas Clave |

|---|---|---|---|

| WPA3 | Máximo | Obligatorio si el hardware lo permite | Usa SAE (Dragonfly), Forward Secrecy, cifrado individual. |

| WPA2/WPA3 Transitional | Alto (con concesiones) | Para compatibilidad con dispositivos antiguos | Modo mixto. Los dispositivos WPA3 están seguros, los WPA2 tienen vulnerabilidades conocidas. |

| WPA2 (AES) | Alto (pero con vulnerabilidades) | Mínimo aceptable si no hay WPA3 | Evitar WPS/TKIP. Contraseña muy fuerte es crítica. |

| WPA | Muy Bajo | No usar | Obsoleto. TKIP es vulnerable. |

| WEP | Nulo | Nunca usar | Se puede descifrar en minutos. Completamente roto. |

| Red Abierta (Sin cifrado) | Nulo | Nunca usar | Todas las comunicaciones son públicas y visibles. |

Guía definitiva para elegir el protocolo de cifrado Wi-Fi más seguro

En la actualidad, el estándar WPA3 (Wi-Fi Protected Access 3) es, sin lugar a dudas, el protocolo de cifrado que debe utilizarse para alcanzar la máxima protección en redes inalámbricas, ya que introduce mejoras críticas de seguridad frente a sus predecesores, como la Autenticación Simultánea de Iguales (SAE) para proteger contra ataques de fuerza bruta en contraseñas y el cifrado individualizado de datos incluso en redes abiertas mediante OWE (Opportunistic Wireless Encryption); si tu router o dispositivos no son compatibles con WPA3, la alternativa inmediata y segura es WPA2 con el cifrado AES, evitando por completo el obsoleto y vulnerable WEP y el modo TKIP.

¿Por qué WPA3 es el estándar de seguridad imprescindible hoy?

WPA3 se ha convertido en el estándar imprescindible porque soluciona vulnerabilidades graves inherentes a WPA2, como el ataque KRACK (Key Reinstallation Attack), mediante el protocolo SAE (Autenticación Simultánea de Iguales), que establece un handshake de conexión más robusto y hace prácticamente inviable los ataques de diccionario o fuerza bruta fuera de línea contra la contraseña de la red, garantizando que incluso claves simples sean difíciles de comprometer.

WPA2-AES: La alternativa robusta cuando WPA3 no está disponible

Mientras se completa la transición global a WPA3, la configuración WPA2-Personal con el cifrado AES (Advanced Encryption Standard) sigue siendo una alternativa robusta y recomendada, ya que AES es un algoritmo de cifrado de bloque extremadamente seguro adoptado incluso por gobiernos, y para maximizar la protección es crucial emplear una contraseña de red (PSK) larga, compleja y única, evitando absolutamente el uso del cifrado TKIP, que está obsoleto y presenta graves fallos de seguridad.

Los riesgos mortales de seguir usando WEP y WPA (TKIP)

Utilizar los protocolos WEP (Wired Equivalent Privacy) o el modo TKIP (Temporal Key Integrity Protocol) de WPA original representa un riesgo crítico para la seguridad de la red, ya que ambos están rotos y son obsoletos, con herramientas de software libre que pueden descifrar contraseñas en minutos (WEP) o explotar debilidades para inyectar tráfico malicioso (TKIP); cualquier dispositivo que solo soporte estos estándares no debe conectarse a una red moderna que priorice la protección de datos.

Clave para la seguridad: Configuración correcta del router

Más allá de seleccionar WPA3 o WPA2-AES, la configuración correcta del router es clave para la seguridad integral: esto incluye desactivar funciones innecesarias como WPS (Wi-Fi Protected Setup), que es vulnerable a ataques de PIN, cambiar las credenciales de administración por defecto del dispositivo, mantener el firmware actualizado para parchear vulnerabilidades, y crear una red de invitados aislada para visitantes, aplicando en ella los mismos estándares de cifrado robustos.

Futuro de la seguridad Wi-Fi: ¿Qué viene después de WPA3?

El futuro de la seguridad Wi-Fi ya se está moldeando con WPA3 como base, pero el estándar continúa evolucionando; la Wi-Fi Alliance ya perfila mejoras continuas, y el próximo salto significativo podría integrar mecanismos de autenticación sin contraseña basados en certificados digitales o el estándar EAP-TLS para entornos empresariales, y una adopción más profunda de OWE en redes públicas, haciendo que la privacidad y protección sean inherentes a la conexión inalámbrica, independientemente del contexto de uso.

Preguntas frecuentes

¿Cuál es el estándar de cifrado Wi-Fi más seguro disponible actualmente?

Actualmente, el estándar más seguro es WPA3 (Wi-Fi Protected Access 3). Este protocolo reemplaza al anterior WPA2 y ofrece una protección significativamente mayor. Su característica clave es la autenticación simultánea de iguales (SAE), que protege contra ataques de fuerza bruta incluso con contraseñas débiles. Para máxima protección, asegúrese de que su router y todos sus dispositivos sean compatibles con WPA3 y actívelo en la configuración del router.

¿Es suficiente usar solo WPA3 o debo combinar otros ajustes?

Para una protección máxima, se recomienda combinar WPA3 con otros ajustes. Si su router lo permite, utilice el modo WPA3-Personal exclusivamente. Además, desactive la función WPS (Wi-Fi Protected Setup), ya que es una vulnerabilidad conocida. Asegúrese de usar una contraseña larga y compleja, y considere habilitar una red de invitados para visitas, manteniendo su red principal privada para sus dispositivos de confianza.

¿Qué debo hacer si mi router o dispositivos no son compatibles con WPA3?

Si no puede usar WPA3, la mejor alternativa es WPA2 con el cifrado AES (Advanced Encryption Standard). Evite por completo los protocolos obsoletos como WEP o WPA (TKIP). Asegúrese de que su contraseña de red sea una frase de contraseña fuerte de al menos 12 caracteres, mezclando letras, números y símbolos. Mantenga el firmware de su router actualizado para parchear vulnerabilidades de seguridad conocidas.

¿El uso de WPA3 garantiza que mi red sea completamente invulnerable?

No, ningún cifrado garantiza una seguridad absoluta. WPA3 es el estándar más robusto, pero la seguridad de su red depende de múltiples factores. Además del cifrado, es crucial usar contraseñas únicas y fuertes, actualizar regularmente el firmware del router y deshabilitar funciones de administración remota. La seguridad es un proceso continuo que combina tecnología sólida con buenas prácticas de configuración y uso.

¡Este contenido te puede interesar! Qué hacer si detectas acceso no autorizado wifi

Qué hacer si detectas acceso no autorizado wifiSi quieres conocer otros artículos parecidos a Qué cifrado wifi usar para máxima protección ahora puedes visitar la categoría Wifi.