Cómo proteger tus redes contra ataques informáticos hoy

En un entorno digital cada vez más interconectado, la seguridad de las redes informáticas se ha convertido en una prioridad crítica para empresas y usuarios individuales. Los ciberataques evolucionan constantemente, empleando tácticas más sofisticadas para explotar vulnerabilidades. Proteger la infraestructura de red ya no es un lujo, sino una necesidad fundamental para salvaguardar datos sensibles, garantizar la continuidad del negocio y mantener la confianza. Este artículo explora estrategias prácticas y esenciales que se pueden implementar hoy mismo para fortalecer las defensas, crear capas de seguridad y mitigar los riesgos asociados a las amenazas cibernéticas modernas.

- Estrategias esenciales para blindar tus redes contra ciberamenazas actuales

-

Estrategias de defensa esenciales para tu red doméstica y empresarial

- Fortalece el acceso: Autenticación robusta y gestión de credenciales

- Protección perimetral y monitoreo: Firewalls y sistemas de detección

- Mantén tus defensas actualizadas: Parches y gestión de vulnerabilidades

- Educación y concienciación: El factor humano en la ciberseguridad

- Protección de datos: Copias de seguridad y cifrado

- Preguntas frecuentes

Estrategias esenciales para blindar tus redes contra ciberamenazas actuales

Implementación de autenticación robusta y gestión de accesos

La base de cualquier defensa de red moderna es un control de acceso estricto y multifactorial. Es fundamental ir más allá de las contraseñas simples implementando autenticación de múltiples factores (MFA) en todos los puntos de entrada críticos, desde el correo electrónico hasta el acceso remoto a la red. Paralelamente, se debe aplicar el principio del menor privilegio, concediendo a usuarios y sistemas solo los permisos estrictamente necesarios para sus funciones, y realizar revisiones periódicas de estos accesos para revocar los que ya no sean necesarios, minimizando así la superficie de ataque.

Actualización sistemática y segmentación de la red

Mantener todos los sistemas, software y firmware actualizados es una de las defensas más efectivas y subestimadas, ya que parchea vulnerabilidades conocidas que los ciberdelincuentes explotan de forma rutinaria. Complementariamente, la segmentación de la red actúa como un cortafuegos interno, dividiendo la infraestructura en zonas aisladas (por ejemplo, red corporativa, dispositivos IoT, invitados) para que, en caso de una brecha, la amenaza quede contenida y no se propague lateralmente a través de toda la organización, protegiendo los activos más sensibles.

Monitorización continua y formación del usuario

La protección proactiva requiere visibilidad total de la actividad de la red. Implementar soluciones de detección y respuesta (EDR/XDR) y sistemas de gestión de eventos e información de seguridad (SIEM) permite identificar comportamientos anómalos, intrusiones o movimientos laterales en tiempo real. Sin embargo, el eslabón más crítico sigue siendo el humano; por ello, un programa continuo de concienciación en ciberseguridad que eduque a los empleados para identificar phishing, ingeniería social y otras tácticas comunes es indispensable para crear una primera línea de defensa efectiva.

| Categoría de Defensa | Medida Específica | Beneficio Principal |

|---|---|---|

| Control de Acceso | Autenticación Multifactor (MFA) | Bloquea accesos no autorizados incluso con credenciales robadas |

| Protección Perimetral | Cortafuegos de Última Generación (NGFW) | Filtra tráfico malicioso e inspecciona aplicaciones |

| Protección Endpoint | Antivirus de Nueva Generación (NGAV) y EDR | Detecta y responde a amenazas avanzadas en dispositivos |

| Respaldo y Recuperación | Copias de Seguridad Automatizadas y Aisladas (3-2-1) | Garantiza la recuperación ante un ataque de ransomware |

| Políticas y Gestión | Política de Seguridad Actualizada y Parcheo Automatizado | Elimina vulnerabilidades conocidas y establece protocolos claros |

Estrategias de defensa esenciales para tu red doméstica y empresarial

En el panorama digital actual, proteger tus redes requiere un enfoque proactivo y multicapa que combine herramientas tecnológicas con concienciación humana. La base de toda defensa robusta es un firewall actualizado que filtre el tráfico entrante y saliente, complementado por un software antivirus y antimalware de confianza que realice análisis periódicos. Es fundamental aplicar parches de seguridad y actualizaciones de forma inmediata para corregir vulnerabilidades conocidas en sistemas operativos y aplicaciones, ya que los ciberdelincuentes explotan estas fallas de forma rutinaria. Adicionalmente, segmentar la red y utilizar contraseñas robustas y únicas para todos los accesos, cambiándolas regularmente, añade barreras críticas contra intrusiones no autorizadas.

Fortalece el acceso: Autenticación robusta y gestión de credenciales

La primera línea de defensa contra accesos no autorizados es implementar una autenticación multifactor (MFA) siempre que sea posible, ya que añade una capa de seguridad crucial más allá de la contraseña. Es imperativo utilizar contraseñas complejas y únicas para cada servicio y dispositivo, gestionándolas a través de un gestor de contraseñas fiable. Nunca se deben reutilizar credenciales entre diferentes plataformas, y es vital revisar y revocar permisos de aplicaciones y usuarios antiguos o innecesarios de forma periódica para minimizar los puntos de entrada potenciales para un atacante.

Protección perimetral y monitoreo: Firewalls y sistemas de detección

Un firewall de última generación (NGFW) actúa como un guardián esencial, inspeccionando el tráfico de red en profundidad para bloquear amenazas antes de que penetren en el sistema. Complementar esta defensa con un sistema de detección de intrusiones (IDS) y un sistema de prevención de intrusiones (IPS) permite monitorizar la red en busca de actividades maliciosas y responder automáticamente a ellas. La monitorización continua del tráfico y los registros de eventos es clave para identificar anomalías o comportamientos sospechosos de manera temprana, permitiendo una respuesta rápida ante incidentes.

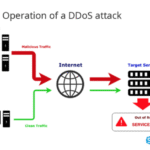

¡Este contenido te puede interesar! Qué hacer para detener ataques DDoS en sitio

Qué hacer para detener ataques DDoS en sitioMantén tus defensas actualizadas: Parches y gestión de vulnerabilidades

Los cibercriminales aprovechan con frecuencia vulnerabilidades conocidas en software y sistemas operativos que no han sido parcheados. Por lo tanto, establecer un protocolo estricto para la aplicación inmediata de actualizaciones de seguridad es una de las medidas más efectivas y subestimadas. Esto incluye no solo los sistemas principales, sino también firmwares de routers, aplicaciones de productividad, y cualquier dispositivo conectado a la red (IoT). La automatización de estas actualizaciones, cuando sea posible, reduce la ventana de exposición y el riesgo de olvido humano.

Educación y concienciación: El factor humano en la ciberseguridad

El eslabón más débil en la cadena de seguridad suele ser el usuario, por lo que la formación continua del personal o de los miembros del hogar es indispensable. Es crucial educar sobre cómo identificar correos de phishing, enlaces maliciosos y técnicas de ingeniería social. Simulacros regulares de ataques de phishing y sesiones formativas sobre buenas prácticas digitales, como no conectar dispositivos USB desconocidos o usar redes Wi-Fi públicas sin una VPN, fortalecen significativamente la postura de seguridad general de la red.

Protección de datos: Copias de seguridad y cifrado

Ante un ataque de ransomware o una brecha de datos, tener copias de seguridad (backups) actualizadas, automáticas y fuera de línea es la única garantía de recuperación. La regla 3-2-1 (tres copias, en dos medios diferentes, una fuera del sitio) es un estándar de oro. Paralelamente, cifrar la información sensible, tanto en reposo en los discos duros como en tránsito a través de internet, asegura que, incluso si los datos son interceptados o robados, permanezcan ilegibles para los atacantes sin la clave de descifrado adecuada.

Preguntas frecuentes

¿Cuál es la medida más crítica para proteger mis redes hoy?

La medida más crítica es implementar la autenticación multifactor (MFA) en todos los accesos, especialmente para cuentas administrativas y servicios críticos. Esto añade una capa de seguridad que va más allá de la contraseña, requiriendo un código o dispositivo físico adicional. Combinado con contraseñas robustas y únicas, el MFO bloquea la inmensa mayoría de los intentos de acceso no autorizado, incluso si las credenciales son robadas.

¿Cómo puedo defenderme de ataques de ransomware?

La defensa contra ransomware se basa en la prevención y la capacidad de recuperación. Es esencial mantener copias de seguridad (backups) periódicas, automáticas y desconectadas de la red principal (regla 3-2-1). Además, es crucial actualizar constantemente todos los sistemas y software para parchear vulnerabilidades, y educar al personal para que no haga clic en enlaces o archivos adjuntos sospechosos en correos electrónicos.

¿Por qué es importante segmentar la red?

La segmentación de red consiste en dividirla en zonas más pequeñas y aisladas. Si un atacante compromete un dispositivo (como un ordenador de un empleado), esta práctica limita su capacidad para moverse lateralmente y acceder a servidores críticos o datos sensibles. Es como poner puertas cortafuegos dentro de su edificio, conteniendo un posible incendio en una sola habitación y protegiendo el resto de la infraestructura.

¿Qué rol juega la concienciación de los usuarios en la seguridad?

Los usuarios son la primera línea de defensa y, a menudo, el eslabón más débil. La formación continua en concienciación de seguridad es vital para que reconozcan intentos de phishing, ingeniería social y otras tácticas comunes. Un equipo informado actúa como un sensor humano, reportando actividades sospechosas y evitando acciones que podrían comprometer toda la red, complementando así las medidas técnicas implementadas.

¡Este contenido te puede interesar! Cómo asegurar servidores personales o de empresa pequeña

Cómo asegurar servidores personales o de empresa pequeñaSi quieres conocer otros artículos parecidos a Cómo proteger tus redes contra ataques informáticos hoy puedes visitar la categoría Protección.