Qué hacer para detener ataques DDoS en sitio

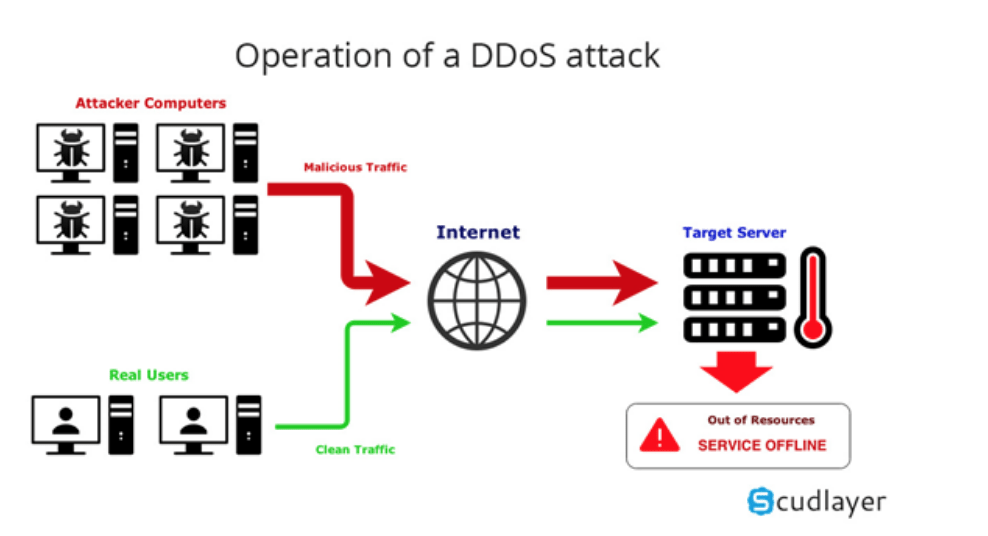

Los ataques de denegación de servicio distribuido (DDoS) representan una amenaza constante para la disponibilidad de cualquier sitio web. Estos asaltos, que saturan un servidor con un torrente de tráfico malicioso, pueden paralizar operaciones, generar pérdidas económicas significativas y dañar la reputación de una marca. Afortunadamente, la protección efectiva es alcanzable mediante una combinación de estrategias proactivas y soluciones técnicas robustas. Este artículo detalla las medidas prácticas, desde la elección de un proveedor de hosting con mitigación integrada hasta la implementación de firewalls especializados y protocolos de seguridad, que cualquier administrador puede adoptar para blindar su sitio y garantizar su continuidad operativa frente a estas agresiones digitales.

Estrategias y medidas prácticas para mitigar y detener ataques DDoS en tu sitio web

Para detener un ataque DDoS, es fundamental adoptar un enfoque multicapa que combine preparación, mitigación activa y respuesta rápida. La primera línea de defensa es contratar un servicio de mitigación DDoS especializado, ya sea basado en la nube o en un appliance local, que pueda absorber y filtrar el tráfico malicioso antes de que llegue a tu servidor. Paralelamente, es crucial reforzar la infraestructura mediante la configuración de firewalls, la limitación de tasas de solicitud (rate limiting) y el uso de redes de distribución de contenido (CDN) para dispersar la carga. Tener un plan de respuesta documentado que incluya procedimientos de escalado, comunicación y roles del equipo permite actuar de manera coordinada y eficiente durante la crisis, minimizando el tiempo de inactividad y el impacto en los usuarios legítimos.

Implementación de servicios especializados de mitigación

Contratar un servicio de mitigación DDoS es una de las acciones más efectivas; estos proveedores, como Cloudflare, Akamai o AWS Shield, operan con redes de gran ancho de banda capaces de absorber los volúmenes masivos de tráfico de un ataque. Utilizan técnicas avanzadas como scrubbing centers (centros de limpieza) para analizar el tráfico entrante, filtrar los paquetes maliciosos mediante análisis en tiempo real y listas de reputación, y redirigir solo el tráfico legítimo hacia tu servidor de origen, lo que proporciona una capa de protección externa sin necesidad de sobrecargar tu propia infraestructura.

Refuerzo de la infraestructura y configuración de red

Fortalecer tu propia infraestructura implica aplicar configuraciones a nivel de red y servidor, como configurar reglas estrictas en el firewall para bloquear tráfico de protocolos no esenciales o de rangos IP sospechosos, y establecer límites de tasa (rate limiting) en aplicaciones y servidores web para restringir el número de solicitudes que un usuario puede enviar en un periodo dado. Además, emplear una Red de Distribución de Contenido (CDN) ayuda a distribuir el tráfico legítimo a través de múltiples servidores geográficamente dispersos, enmascarando la dirección IP real de tu servidor de origen y dificultando que sea el blanco directo del ataque.

Desarrollo y activación de un plan de respuesta

Un plan de respuesta a incidentes DDoS documentado es vital para una contención rápida; este plan debe definir claramente los roles del equipo, los umbrales para declarar un ataque, los procedimientos de escalado tanto internos como con el proveedor de mitigación, y los canales de comunicación con clientes y partes interesadas. Practicar este plan regularmente mediante simulacros asegura que, cuando ocurra un ataque real, el equipo pueda ejecutar los pasos de manera coordinada para activar las contramedidas, monitorear el impacto y mantener la operatividad de los servicios críticos, reduciendo así el tiempo de resolución y el daño reputacional.

¡Este contenido te puede interesar! Cómo asegurar servidores personales o de empresa pequeña

Cómo asegurar servidores personales o de empresa pequeña| Tipo de Medida | Herramienta o Acción Clave | Propósito Principal |

|---|---|---|

| Mitigación Externa | Servicio en la nube (Scrubbing) | Absorber y filtrar tráfico antes del origen |

| Configuración de Red | Firewall (WAF) y Rate Limiting | Bloquear solicitudes maliciosas y limitar tasa |

| Resiliencia Infraestructura | Red de Distribución de Contenido (CDN) | Ocultar IP origen y distribuir carga |

| Preparación Organizacional | Plan de Respuesta a Incidentes | Coordinar acciones y comunicación durante el ataque |

Estrategias de Mitigación y Respuesta ante un Ataque DDoS Activo

Cuando un ataque DDoS está en curso, la prioridad inmediata es minimizar el impacto en la disponibilidad del sitio y aislar el tráfico malicioso; para ello, se debe activar de inmediato el plan de respuesta a incidentes, notificar al proveedor de hosting o de servicios en la nube para que apliquen sus filtros de red, y redirigir provisionalmente el tráfico a través de un servicio de mitigación DDoS especializado que pueda absorber y filtrar el ataque antes de que llegue a la infraestructura propia, mientras se monitorean métricas de tráfico para identificar los vectores del ataque y ajustar las reglas de mitigación en tiempo real.

Implementar una CDN y Servicios de Mitigación Especializados

Utilizar una Red de Distribución de Contenidos (CDN) y servicios como Cloudflare, Akamai o AWS Shield proporciona una capa de defensa crítica, ya que estos servicios absorben el tráfico masivo distribuido, lo filtran a través de sus centros de datos globales y solo permiten el paso del tráfico legítimo hacia el servidor de origen, protegiendo así la infraestructura subyacente y ocultando la IP real del servidor, lo que dificulta que los atacantes apunten directamente a la infraestructura principal.

Configurar un WAF (Firewall de Aplicaciones Web)

Un Web Application Firewall (WAF) actúa como un filtro inteligente que analiza las solicitudes HTTP/HTTPS y bloquea aquellas que presentan patrones maliciosos típicos de ataques DDoS de capa 7, como solicitudes masivas de una misma IP o de un botnet; permite configurar reglas personalizadas para limitar tasas de solicitud, desafiar tráfico sospechoso con CAPTCHAs y bloquear geolocalizaciones específicas que sean fuente del ataque, complementando así las defensas de red.

Escalar y Redundar la Infraestructura

Aumentar proactivamente la capacidad de los recursos de red y servidores, mediante el escalado horizontal en la nube, permite absorber picos de tráfico legítimos y maliciosos; además, diseñar una arquitectura con redundancia geográfica y balanceadores de carga distribuye el tráfico entre múltiples servidores, evitando que un solo punto de falla colapse y garantizando que, incluso bajo presión, algunos servicios esenciales permanezcan disponibles para los usuarios reales.

Establecer Límites de Tasa (Rate Limiting) y Saneamiento de Tráfico

Aplicar políticas de rate limiting en routers, firewalls o a nivel de aplicación limita el número de solicitudes que una IP o una sesión puede realizar en un período determinado, lo que es efectivo contra ataques de fuerza bruta y DDoS de capa de aplicación; combinado con técnicas de saneamiento de tráfico, como el análisis de patrones de comportamiento y la validación de desafíos, ayuda a diferenciar entre bots maliciosos y usuarios humanos, descartando paquetes ilegítimos.

¡Este contenido te puede interesar! Protección contra ransomware: estrategias que funcionan ahora

Protección contra ransomware: estrategias que funcionan ahoraDesarrollar y Practicar un Plan de Respuesta a Incidentes

Tener un plan de respuesta a incidentes DDoS documentado y probado es fundamental para una reacción rápida y coordinada; este plan debe definir roles, procedimientos de escalación, listas de contactos de proveedores y protocolos de comunicación, permitiendo al equipo técnico ejecutar contramedidas de forma ordenada, como cambiar las IPs públicas o activar el modo de mitigación en la CDN, mientras el equipo de comunicación gestiona la información a los stakeholders, reduciendo el tiempo de inactividad y el daño operacional.

Preguntas frecuentes

¿Qué es un ataque DDoS y cómo afecta a mi sitio web?

Un ataque DDoS (Denegación de Servicio Distribuida) inunda su servidor con tráfico malicioso masivo desde múltiples fuentes, sobrecargando sus recursos. Esto provoca que el sitio se vuelva extremadamente lento o completamente inaccesible para los usuarios legítimos. El impacto incluye pérdida de ventas, daño a la reputación y posibles sanciones por tiempo de inactividad. Reconocerlo es el primer paso para implementar contramedidas efectivas.

¿Cómo puedo proteger mi sitio web con un servicio de mitigación?

Contratar un servicio especializado de mitigación DDoS (como Cloudflare, Akamai o AWS Shield) es la defensa más robusta. Estos servicios filtran el tráfico malicioso antes de que llegue a su servidor, utilizando redes globales y gran ancho de banda. Actúan como un escudo que absorbe el ataque, permitiendo que el tráfico legítimo fluya con normalidad. Es una solución esencial para ataques de gran volumen.

¿Qué configuraciones técnicas básicas puedo implementar en mi servidor?

Configure firewalls y listas de control de acceso (ACL) para bloquear tráfico de IPs sospechosas. Limite la tasa de solicitudes (rate limiting) por IP para evitar sobrecargas. Asegúrese de que su infraestructura (servidores, red) esté actualizada y parcheada. Estas medidas básicas pueden detener ataques simples o de baja magnitud, y son un complemento crucial a cualquier solución de seguridad más avanzada que implemente.

¿Qué debo hacer durante un ataque DDoS activo?

Actúe rápidamente: notifique a su proveedor de hosting y/o servicio de mitigación DDoS. Cambie temporalmente la IP de su servidor si es posible. Aumente los recursos (escalado vertical) para absorber parte del tráfico, aunque esto suele ser costoso. Documente todo para un posible reporte legal. El objetivo principal es mantener el servicio estable mientras los sistemas de mitigación contienen y filtran el ataque.

¡Este contenido te puede interesar! Buenas prácticas para evitar brechas en tu red

Buenas prácticas para evitar brechas en tu redSi quieres conocer otros artículos parecidos a Qué hacer para detener ataques DDoS en sitio puedes visitar la categoría Protección.