Buenas prácticas para evitar brechas en tu red

En el entorno digital actual, la seguridad de la red es un pilar fundamental para cualquier organización. Las brechas de seguridad, lejos de ser incidentes aislados, representan una amenaza constante que puede comprometer datos sensibles, interrumpir operaciones y erosionar la confianza de clientes y socios. Estas vulnerabilidades suelen explotarse a través de vectores como contraseñas débiles, software desactualizado o configuraciones erróneas. Implementar un conjunto de buenas prácticas proactivas no es una opción, sino una necesidad imperante para construir defensas robustas. Este artículo detalla estrategias esenciales para fortalecer su infraestructura, mitigar riesgos y proteger los activos más críticos de su empresa contra accesos no autorizados y ciberataques.

Buenas prácticas esenciales para blindar tu red y evitar brechas de seguridad

Proteger una red informática requiere un enfoque proactivo y en capas que combine políticas claras, tecnología adecuada y concienciación constante. La seguridad no es un producto, sino un proceso continuo que debe adaptarse a las nuevas amenazas. Implementar un conjunto de buenas prácticas fundamentales es crucial para reducir la superficie de ataque, detectar intrusiones de manera temprana y mitigar el impacto de cualquier incidente, salvaguardando así la información crítica y la continuidad del negocio.

1. Gestión rigurosa de accesos y privilegios

La base de cualquier estrategia de seguridad sólida es el principio de mínimo privilegio, que consiste en otorgar a usuarios y sistemas solo los permisos estrictamente necesarios para realizar sus funciones. Esto implica implementar autenticación multifactor (MFA) para todos los accesos, especialmente los remotos y a sistemas críticos, revisar y desprovisionar cuentas de forma regular, y utilizar cuentas administrativas separadas para tareas de mantenimiento, evitando así que un compromiso en una cuenta de usuario estándar otorgue privilegios elevados a un atacante.

2. Mantenimiento y parcheo sistemático de sistemas

Una de las vías de entrada más explotadas por los ciberdelincuentes son las vulnerabilidades conocidas en sistemas operativos, aplicaciones y firmware de dispositivos de red. Establecer un ciclo riguroso de gestión de parches que priorice la aplicación urgente de actualizaciones de seguridad para los componentes más críticos es fundamental. Esto debe complementarse con un inventario actualizado de todos los activos de hardware y software en la red, ya que no se puede proteger lo que no se conoce, automatizando el proceso siempre que sea posible para reducir la ventana de exposición.

3. Segmentación de la red y defensa en profundidad

Dividir la red en zonas o segmentos lógicos separados por firewalls permite contener posibles brechas y evitar el movimiento lateral de un atacante. Por ejemplo, separar la red corporativa de la de invitados, o aislar los servidores críticos y los dispositivos IoT. Esta estrategia, conocida como defensa en profundidad, se potencia combinándola con otras como el cifrado de datos sensibles (en tránsito y en reposo), la monitorización continua del tráfico con sistemas de detección de intrusiones (IDS/IPS) y la realización de copias de seguridad seguras y probadas regularmente.

| Área de Práctica | Acción Concreta | Beneficio Principal |

|---|---|---|

| Autenticación | Implementar MFA (Autenticación Multifactor) | Bloquea accesos no autorizados incluso si las credenciales son robadas |

| Actualizaciones | Automatizar la aplicación de parches de seguridad | Reduce la ventana de explotación de vulnerabilidades conocidas |

| Arquitectura | Implementar segmentación de red | Contiene brechas y limita el movimiento lateral de atacantes |

| Monitorización | Desplegar un SIEM (Security Information and Event Management) | Centraliza alertas y permite una respuesta rápida a incidentes |

| Concienciación | Realizar simulacros de phishing periódicos | Reduce el éxito del ingeniería social, principal vector de ataque |

Estrategias de segmentación y control de acceso para redes seguras

La segmentación de la red es una práctica fundamental que consiste en dividir una red en subredes más pequeñas y aisladas, limitando así el movimiento lateral de un atacante o malware en caso de una brecha; al implementar políticas de control de acceso estrictas entre estos segmentos, basadas en el principio del menor privilegio, se reduce significativamente la superficie de ataque y se contienen posibles incidentes, protegiendo los sistemas más críticos incluso si otros sectores de la infraestructura son comprometidos.

Implementación de firewalls y sistemas de prevención de intrusiones

La correcta configuración y gestión de firewalls, tanto perimetrales como de próxima generación, junto con Sistemas de Prevención de Intrusiones (IPS), actúa como la primera línea de defensa al filtrar el tráfico entrante y saliente, bloqueando intentos de acceso no autorizados y ataques conocidos de manera automática y en tiempo real, lo que es crucial para detectar y mitigar amenazas antes de que comprometan los activos internos.

¡Este contenido te puede interesar! Checklist de seguridad para usuarios novatos online

Checklist de seguridad para usuarios novatos onlineActualización y parcheo constante de sistemas

Mantener todos los software, sistemas operativos y firmware actualizados con los últimos parches de seguridad es una de las defensas más efectivas, ya que muchos ciberataques explotan vulnerabilidades conocidas para las cuales ya existe una corrección; establecer un ciclo de gestión de parches ágil y exhaustivo cierra estas puertas de entrada explotadas frecuentemente por atacantes.

Políticas robustas de gestión de contraseñas y autenticación multifactor

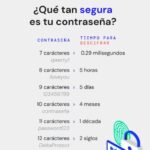

Imponer el uso de contraseñas complejas y únicas, combinado con la obligatoriedad de la autenticación multifactor (MFA), añade una capa de seguridad crítica que protege las cuentas incluso si las credenciales son filtradas, ya que el atacante necesitaría un segundo factor de verificación (como un token o una aplicación móvil) que es extremadamente difícil de comprometer de manera remota.

Monitoreo continuo y análisis de logs de seguridad

Establecer un monitoreo proactivo de toda la red y el análisis centralizado de logs de eventos y seguridad permite identificar comportamientos anómalos o patrones de actividad sospechosa que podrían indicar una brecha en sus etapas iniciales, facilitando una respuesta rápida para contener y erradicar la amenaza antes de que cause daños mayores.

Educación y concienciación en ciberseguridad para empleados

Los usuarios finales suelen ser el eslabón más débil, por lo que un programa continuo de concienciación y formación es vital para enseñar a identificar phishing, ingeniería social y otras tácticas comunes, transformando así al personal de un riesgo potencial en una línea de defensa activa capaz de reportar incidentes de manera oportuna.

Preguntas frecuentes

¿Qué es una política de contraseñas robusta y por qué es fundamental?

Una política de contraseñas robusta exige el uso de claves largas, complejas y únicas para cada servicio, combinando mayúsculas, números y símbolos. Es fundamental porque es la primera barrera contra accesos no autorizados. Se debe evitar reutilizar contraseñas y es altamente recomendable implementar la autenticación en dos factores (2FA) para añadir una capa extra de seguridad, protegiendo los datos incluso si la contraseña se ve comprometida.

¿Cómo protege mi red la segmentación de redes?

La segmentación de redes divide la infraestructura en subredes más pequeñas y aisladas (por ejemplo, separando las áreas de invitados, empleados y servidores). Esto limita el movimiento lateral de un atacante si logra acceder a un segmento, conteniendo la posible brecha. Actúa como un cortafuegos interno, impidiendo que una vulnerabilidad en un dispositivo comprometa la totalidad de los sistemas y datos sensibles de la organización.

¿Por qué es crítico mantener actualizados los sistemas y software?

Mantener actualizados sistemas, software y firmware es crítico porque los desarrolladores lanzan parches de seguridad para corregir vulnerabilidades conocidas que los ciberdelincuentes explotan activamente. La falta de actualizaciones deja puertas abiertas para ataques automatizados que buscan precisamente equipos desprotegidos. La automatización de estas actualizaciones es una buena práctica para garantizar que todas las defensas estén al día contra las amenazas más recientes.

¡Este contenido te puede interesar! Cómo crear contraseñas fuertes que no se olviden

Cómo crear contraseñas fuertes que no se olviden¿Qué papel juega la educación de los usuarios en la seguridad de la red?

La educación de los usuarios es una defensa esencial, ya que el factor humano suele ser el eslabón más débil. Capacitar al personal para identificar intentos de phishing, usar contraseñas seguras y reconocer comportamientos sospechosos reduce drásticamente el riesgo de brechas. Un equipo consciente actúa como una primera línea de defensa proactiva, complementando las medidas técnicas y creando una cultura de seguridad organizacional sólida.

Si quieres conocer otros artículos parecidos a Buenas prácticas para evitar brechas en tu red puedes visitar la categoría Prevención.