Cómo implementar autenticación de dos factores correctamente

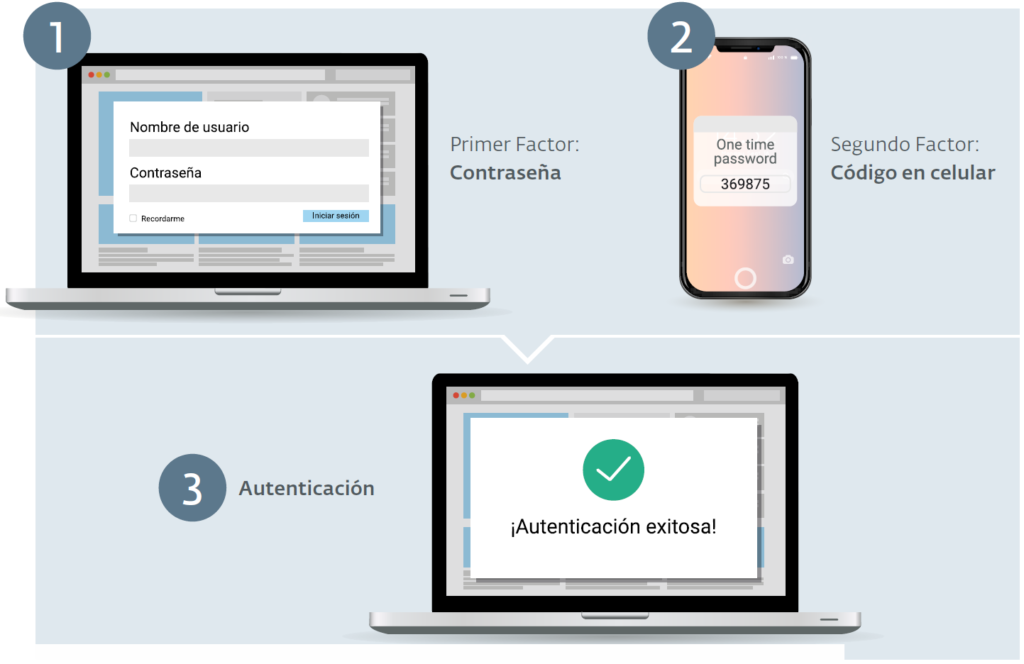

La seguridad de las cuentas digitales es una prioridad ineludible. Aunque las contraseñas fuertes son la primera línea de defensa, son vulnerables. La autenticación de dos factores (2FA) añade una capa de protección crítica, exigiendo no solo algo que sabes (tu contraseña), sino también algo que tienes (un código o dispositivo). Sin embargo, su mera activación no garantiza una implementación robusta. Este artículo detalla los pasos esenciales para desplegar el 2FA de manera correcta y efectiva, desde la elección del método más seguro hasta las mejores prácticas de gestión, asegurando que esta barrera adicional sea verdaderamente infranqueable para amenazas cibernéticas.

Cómo Implementar la Autenticación de Dos Factores (2FA) de Manera Segura y Efectiva

La implementación correcta de la autenticación de dos factores (2FA) es un pilar fundamental en la ciberseguridad moderna, ya que añade una capa de protección crítica más allá de la contraseña. Para hacerlo de manera efectiva, es esencial comprender que no se trata solo de activar una función, sino de diseñar un proceso integral que priorice la experiencia del usuario, la seguridad robusta y la gestionabilidad. Esto implica seleccionar los métodos más adecuados (como aplicaciones autenticadoras, que son más seguras que los SMS), garantizar flujos de recuperación seguros para evitar el bloqueo de cuentas, y educar a los usuarios sobre su importancia. Una implementación descuidada puede crear falsas expectativas de seguridad o, peor aún, convertirse en un punto de frustración que lleve a los usuarios a desactivarla.

Selección del Método de Autenticación Más Adecuado

La elección del método de segundo factor es el primer y más crucial paso. Se debe priorizar el uso de aplicaciones autenticadoras (como Google Authenticator, Authy o Microsoft Authenticator) sobre los códigos vía SMS, ya que estas generan códigos localmente y son inmunes a ataques de SIM swapping o interceptación. Para contextos de alta seguridad, considerar métodos de llaves de seguridad físicas (FIDO2/WebAuthn), que ofrecen la máxima protección contra phishing. Es recomendable ofrecer, si es posible, más de una opción para cubrir diferentes perfiles de usuario, pero siempre guiándolos hacia la alternativa más segura disponible, explicando claramente las ventajas y riesgos de cada una.

Diseño de un Flujo de Usuario Intuitivo y Seguro

El proceso de registro y uso del 2FA debe ser claro, sencillo y educativo. Durante el registro, se debe mostrar un código QR fácil de escanear junto con un código de respaldo manual, e instrucciones paso a paso. En cada inicio de sesión, la solicitud del segundo factor debe integrarse de manera fluida, con mensajes que indiquen claramente en qué aplicación buscar el código. Es vital implementar un mecanismo de recuperación seguro, como la generación de códigos de respaldo de un solo uso que el usuario debe guardar en un lugar seguro, evitando en lo posible los métodos de recuperación basados solo en correo electrónico, que debilitan la seguridad.

Gestión y Mantenimiento Continuo de la Seguridad 2FA

Implementar 2FA no es un acto único, sino un proceso continuo. Se debe permitir a los usuarios gestionar sus dispositivos de confianza, revisar los inicios de sesión recientes y revocar el acceso de dispositivos perdidos o antiguos. Por parte del sistema, es esencial monitorizar y auditar el uso de la autenticación para detectar patrones sospechosos. Además, el equipo de desarrollo debe mantenerse actualizado sobre las mejores prácticas y vulnerabilidades emergentes (como ataques de tiempo de sesión), aplicando parches y mejoras para fortalecer constantemente la implementación contra nuevas amenazas.

| Método 2FA | Nivel de Seguridad | Facilidad de Uso | Consideración Principal |

|---|---|---|---|

| Aplicación Autenticadora (TOTP) | Alto | Alta | Evita dependencia de red móvil. Códigos cambian cada 30 segundos. |

| Llave de Seguridad Física (FIDO2) | Muy Alto | Media | Protección máxima contra phishing. Requiere hardware adicional. |

| SMS/Código por Teléfono | Medio | Muy Alta | Vulnerable a SIM swapping. No recomendado para alta seguridad. |

| Códigos de Respaldo | Alto (si se guardan bien) | Media (solo para recuperación) | Deben almacenarse offline y en lugar seguro. Son de un solo uso. |

Consideraciones clave para una implementación robusta de autenticación de dos factores

La implementación correcta de la autenticación de dos factores (2FA) va más allá de simplemente activar la opción; requiere una planificación estratégica que priorice la experiencia del usuario sin comprometer la seguridad. Es fundamental elegir métodos adecuados (como aplicaciones autenticadoras, SMS o llaves de seguridad) según el contexto de riesgo, garantizar la disponibilidad de códigos de respaldo, y establecer procesos claros para la recuperación de cuentas que eviten crear nuevas vulnerabilidades, todo mientras se educa a los usuarios sobre su importancia para fomentar la adopción.

Evaluación de los métodos de autenticación disponibles

La elección del método de segundo factor es crucial y debe balancear seguridad, usabilidad y accesibilidad. Las aplicaciones autenticadoras (como Google Authenticator o Authy) son generalmente más seguras que los SMS, ya que no son vulnerables al *SIM swapping*, mientras que las llaves de seguridad físicas (FIDO2/WebAuthn) ofrecen la protección más alta contra phishing. Se recomienda ofrecer, cuando sea posible, múltiples opciones para adaptarse a las diferentes capacidades y necesidades de los usuarios.

¡Este contenido te puede interesar! Prevención de ransomware en dispositivos personales Windows

Prevención de ransomware en dispositivos personales WindowsIntegración segura en el flujo de inicio de sesión

El flujo de 2FA debe integrarse de manera transparente y segura después de que las credenciales iniciales (usuario y contraseña) sean validadas correctamente. El sistema debe generar y transmitir el desafío (código, notificación push) de forma segura, y validar la respuesta dentro de una ventana de tiempo estricta para prevenir ataques de repetición. Es vital que este paso no omita la verificación inicial, evitando así que se convierta en un punto de entrada alternativo para atacantes.

Generación y manejo de códigos de respaldo

Los códigos de respaldo son un componente esencial para la recuperación de acceso cuando el método principal no está disponible. Estos códigos deben generarse de forma aleatoria y segura, presentarse al usuario una sola vez durante la configuración, y almacenarse mediante un hash criptográfico (similar a las contraseñas) en el servidor. Se debe instruir claramente a los usuarios para que los guarden en un lugar seguro, como un gestor de contraseñas, y nunca en un archivo digital sin protección.

Procedimientos de recuperación de cuenta y reseteo

Un procedimiento de recuperación mal diseñado puede anular por completo los beneficios del 2FA. Este proceso no debe depender únicamente del correo electrónico o preguntas de seguridad débiles. Las mejores prácticas incluyen retrasos obligatorios, verificación de identidad adicional (como presentar un documento) para cuentas de alto valor, y la notificación inmediata al usuario ante cualquier solicitud de reset. Jamás se debe desactivar el 2FA solo con el acceso al correo primario.

Comunicación y educación para los usuarios finales

La adopción efectiva del 2FA depende en gran medida de que los usuarios comprendan su importancia y sepan usarlo. La comunicación debe destacar que es una capa de defensa adicional que protege sus datos incluso si su contraseña es robada. Proporcionar instrucciones claras, tutoriales visuales y responder a preguntas frecuentes sobre problemas comunes aumenta la tasa de implementación y reduce las llamadas al soporte técnico.

Preguntas frecuentes

¿Qué métodos de autenticación de dos factores (2FA) son los más seguros?

Los métodos más seguros son las aplicaciones de autenticación (como Google Authenticator o Authy) y las llaves de seguridad físicas (como YubiKey). Estas generan códigos únicos o usan criptografía, siendo resistentes a phishing y ataques de SIM swapping. Evita los códigos SMS cuando sea posible, ya que son vulnerables a la interceptación. Prioriza siempre opciones que no dependan de la red celular.

¿Cómo gestionar los códigos de recuperación de forma segura?

Los códigos de recuperación son vitales si pierdes el acceso a tu método 2FA. Guárdalos en un gestor de contraseñas cifrado o impresos en un lugar físico seguro, nunca en archivos de texto digitales sin protección. Genera códigos nuevos si sospechas que se han comprometido. Trátalos con el mismo nivel de seguridad que tu contraseña principal, ya que son una llave de respaldo.

¿Es necesario implementar 2FA para todos los usuarios de un sistema?

Sí, es altamente recomendable hacerlo obligatorio para todas las cuentas, especialmente las con privilegios administrativos. Una implementación parcial deja brechas de seguridad. Puedes facilitar la adopción ofreciendo múltiples métodos (app y SMS inicialmente) y educando a los usuarios sobre su importancia. La consistencia es clave para proteger integralmente los datos y la infraestructura de la organización.

¡Este contenido te puede interesar! Herramientas gratuitas para monitoreo de seguridad personal

Herramientas gratuitas para monitoreo de seguridad personal¿Qué hacer si un usuario pierde su dispositivo de autenticación?

Debes tener un protocolo de recuperación claro. Este debe incluir el uso de los códigos de respaldo generados durante la configuración o un proceso de verificación de identidad alternativo (como correo de recuperación o preguntas de seguridad). Como administrador, puedes deshabilitar el 2FA para esa cuenta temporalmente, forzando una nueva configuración al siguiente inicio de sesión.

Si quieres conocer otros artículos parecidos a Cómo implementar autenticación de dos factores correctamente puedes visitar la categoría Prevención.