Cómo defender datos sensibles en dispositivos Windows

En un entorno digital donde las amenazas a la privacidad y la seguridad son constantes, proteger la información sensible almacenada en equipos con Windows se ha convertido en una necesidad crítica. Estos dispositivos, al ser los más utilizados a nivel global, son un objetivo frecuente para ciberdelincuentes. Desde documentos personales y financieros hasta credenciales profesionales, la exposición de estos datos puede tener consecuencias graves. Este artículo proporciona una guía práctica y esencial, detallando estrategias y herramientas integradas en el sistema operativo para establecer una defensa robusta, garantizando que su información más valiosa permanezca bajo su control y a salvo de accesos no autorizados.

- Estrategias fundamentales para proteger datos sensibles en Windows

-

Configuración y gestión avanzada del cifrado en Windows

- Implementación y uso de BitLocker para protección integral

- Configuración de contraseñas fuertes y autenticación multifactor

- Gestión de permisos de usuario y cuentas de administrador

- Protección contra malware y ransomware con herramientas específicas

- Seguridad en redes y conexiones para prevenir interceptación de datos

-

Preguntas frecuentes

- ¿Qué medidas básicas debo implementar para proteger datos sensibles en Windows?

- ¿Cómo puedo controlar el acceso a archivos confidenciales en mi equipo?

- ¿Es recomendable usar el firewall de Windows para defender datos sensibles?

- ¿Qué prácticas de usuario son críticas para la protección de información sensible?

Estrategias fundamentales para proteger datos sensibles en Windows

La defensa de la información confidencial en un entorno Windows requiere un enfoque integral que combine la configuración nativa del sistema operativo con buenas prácticas de seguridad y el sentido común del usuario. No basta con instalar un antivirus; es necesario establecer barreras de acceso, cifrar los datos más valiosos, mantener el sistema actualizado y ser extremadamente cauteloso con las amenazas procedentes de internet y del correo electrónico. Esta protección es un proceso continuo que debe adaptarse a la evolución de las ciberamenazas, garantizando que tanto datos personales como corporativos permanezcan a salvo de accesos no autorizados, ransomware o fugas de información.

1. Cifrado de unidades con BitLocker

El cifrado de disco completo con BitLocker es la primera línea de defensa física para proteger datos sensibles. Esta herramienta integrada en las ediciones Pro y Enterprise de Windows cifra toda la unidad, haciendo que los archivos sean ilegibles para cualquiera que no tenga la clave de recuperación o la contraseña correcta, especialmente crucial en caso de pérdida o robo del dispositivo. Para activarlo, se debe acceder al Panel de control, seleccionar Sistema y seguridad y luego Cifrado de unidad BitLocker, eligiendo la unidad a proteger y siguiendo el asistente, siendo fundamental guardar la clave de recuperación en una ubicación segura separada del equipo, como una cuenta de Microsoft o una unidad USB.

2. Gestión de permisos y cuentas de usuario

Limitar los privilegios de las cuentas de usuario es esencial para prevenir modificaciones no autorizadas o instalación de software malicioso. Se debe operar siempre con una cuenta de usuario estándar para el uso diario, reservando la cuenta de administrador solo para tareas específicas que lo requieran, como instalar programas. Además, es vital auditar y ajustar los permisos de archivos y carpetas sensibles desde sus propiedades (pestaña Seguridad), asegurándose de que solo los usuarios autorizados tengan acceso de lectura o escritura, y eliminando permisos heredados o de cuentas innecesarias para aplicar el principio de mínimo privilegio.

3. Defensa contra malware y phishing

Proteger el dispositivo de software malicioso que pueda robar o secuestrar datos requiere un enfoque multicapa. Se debe mantener activado y actualizado Windows Security (Defender), que ofrece protección en tiempo real contra virus, ransomware y otras amenazas. Complementariamente, es crucial cultivar un escepticismo saludable ante enlaces o archivos adjuntos en correos electrónicos y mensajes, verificando siempre al remitente, y utilizar un navegador moderno con filtros antiphishing activados. La combinación de un software de seguridad robusto y la educación del usuario es la barrera más efectiva contra estas amenazas que buscan acceder a información sensible.

| Categoría de Defensa | Herramienta o Función Clave | Acción Principal | Beneficio Directo |

|---|---|---|---|

| Protección Física del Dato | BitLocker / EFS | Cifrado de disco completo o de carpetas | Datos ilegibles sin clave ante robo |

| Control de Acceso | Cuentas de Usuario y UAC | Limitar privilegios de administración | Previene cambios no autorizados en sistema |

| Protección en Tiempo Real | Windows Security (Defender) | Detección y bloqueo de malware | Defensa activa contra virus y ransomware |

| Protección de Red | Firewall de Windows | Filtrar conexiones de red entrantes/salientes | Bloquea accesos remotos no deseados |

| Higiene Digital | Actualizaciones Automáticas | Aplicar parches de seguridad del sistema | Corrige vulnerabilidades explotables |

Configuración y gestión avanzada del cifrado en Windows

La cifrado de la unidad de almacenamiento es la primera línea de defensa para proteger datos sensibles en dispositivos Windows, ya que protege la información en caso de pérdida o robo del equipo; herramientas nativas como BitLocker (disponible en ediciones Pro y Enterprise) ofrecen un cifrado completo del disco, mientras que para versiones Home se puede recurrir a la función "Cifrado de dispositivo" automático en algunos equipos modernos o a soluciones de terceros como VeraCrypt, las cuales permiten crear volúmenes cifrados de forma segura y requieren establecer una contraseña robusta o utilizar una clave USB de arranque para acceder a los datos, garantizando que estos sean ilegibles para cualquier persona no autorizada.

Implementación y uso de BitLocker para protección integral

BitLocker es la herramienta de cifrado nativa de Microsoft más robusta, diseñada para cifrar todo el volumen del disco duro, protegiendo tanto el sistema operativo como los datos almacenados; para activarlo, el usuario debe acceder al Panel de control o a la aplicación "Configuración de Windows", seleccionar la opción de "Cifrado de unidad BitLocker" y seguir el asistente, el cual permite elegir entre varios métodos de desbloqueo como una contraseña, un PIN o una clave USB de inicio, siendo fundamental guardar la clave de recuperación en una ubicación segura externa al dispositivo para evitar la pérdida permanente de datos en caso de olvido de las credenciales.

¡Este contenido te puede interesar! Estrategias para proteger contraseñas de accesos externos

Estrategias para proteger contraseñas de accesos externosConfiguración de contraseñas fuertes y autenticación multifactor

Establecer una contraseña fuerte y única para la cuenta de usuario de Windows es un paso fundamental, la cual debe combinar mayúsculas, minúsculas, números y símbolos con una longitud mínima de 12 caracteres; además, se debe habilitar la autenticación multifactor (MFA) siempre que sea posible, utilizando para ello opciones como Windows Hello (que permite el uso de reconocimiento facial, huella dactilar o un PIN seguro), una llave de seguridad física o una aplicación de autenticación en el teléfono móvil, añadiendo así una capa adicional de seguridad que dificulta enormemente el acceso no autorizado incluso si la contraseña principal es comprometida.

Gestión de permisos de usuario y cuentas de administrador

La gestión meticulosa de los permisos de usuario es crucial para defender datos sensibles, lo que implica utilizar una cuenta estándar para las actividades diarias en lugar de una con privilegios de administrador, limitando así la capacidad de instalar software malicioso o realizar cambios críticos en el sistema; las cuentas de administrador deben reservarse exclusivamente para tareas de configuración y mantenimiento, aplicando además el principio de mínimo privilegio al asignar permisos a aplicaciones y otros usuarios, y revisando periódicamente la lista de cuentas activas en el equipo para eliminar aquellas que ya no sean necesarias.

Protección contra malware y ransomware con herramientas específicas

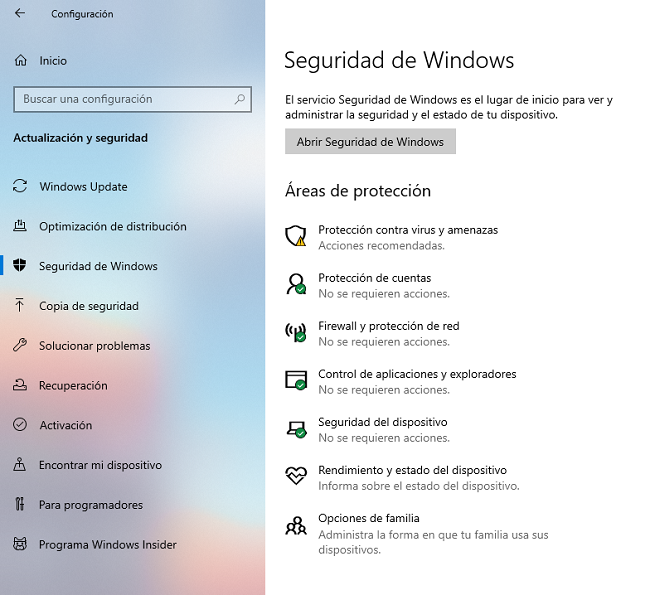

Para defender los datos sensibles de malware y ransomware, es imprescindible mantener activo y actualizado el Windows Defender Antivirus (ahora Centro de seguridad de Windows), el cual incluye protección en tiempo real y funciones específicas como "Acceso controlado a carpetas" que protege documentos críticos de cambios no autorizados por aplicaciones; complementariamente, se debe evitar descargar software de fuentes no confiables, deshabilitar macros en documentos de Office de procedencia dudosa y considerar el uso de una solución de seguridad adicional que ofrezca protección contra amenazas avanzadas, realizando también copias de seguridad periódicas y automáticas en una unidad externa o en la nube para poder recuperar la información en caso de un ataque.

Seguridad en redes y conexiones para prevenir interceptación de datos

La seguridad de la red es vital para proteger datos sensibles durante su transmisión, por lo que se debe evitar conectarse a redes Wi-Fi públicas sin utilizar una Red Privada Virtual (VPN) confiable que cifre todo el tráfico de internet; dentro del hogar o la oficina, es esencial configurar correctamente el firewall de Windows para bloquear conexiones entrantes no solicitadas, actualizar regularmente el firmware del router y utilizar protocolos de cifrado fuertes como WPA3 para la red inalámbrica, además de deshabilitar servicios de compartición de archivos y Bluetooth cuando no estén en uso para minimizar los vectores de ataque potenciales.

Preguntas frecuentes

¿Qué medidas básicas debo implementar para proteger datos sensibles en Windows?

Implemente cifrado de disco completo con BitLocker o una herramienta similar para proteger los datos en caso de robo físico. Utilice contraseñas fuertes y únicas, y active la autenticación en dos factores (2FA) siempre que sea posible. Mantenga el sistema operativo y el software antivirus siempre actualizados para parar vulnerabilidades conocidas. Estas acciones forman una base de seguridad sólida.

¿Cómo puedo controlar el acceso a archivos confidenciales en mi equipo?

Utilice los permisos del sistema de archivos NTFS para restringir el acceso solo a usuarios autorizados. Para mayor control, considere herramientas de cifrado a nivel de carpeta o archivo individual. Implemente cuentas de usuario estándar para el uso diario, reservando la cuenta de administrador solo para tareas de gestión. Revise y audite periódicamente los permisos concedidos para minimizar riesgos.

¿Es recomendable usar el firewall de Windows para defender datos sensibles?

Sí, el Firewall de Windows es una herramienta fundamental. Configúrelo para bloquear conexiones entrantes no solicitadas y supervise las reglas de salida para evitar que software malicioso envíe datos. Combínelo con una solución de seguridad robusta. En entornos corporativos, suele gestionarse mediante políticas de grupo para asegurar una configuración uniforme y segura en todos los dispositivos.

¡Este contenido te puede interesar! Qué hacer ante intento de intrusión en red

Qué hacer ante intento de intrusión en red¿Qué prácticas de usuario son críticas para la protección de información sensible?

Sea cauteloso con los correos electrónicos y enlaces sospechosos para evitar phishing. No instale software de fuentes no confiables. Realice copias de seguridad periódicas y cifradas de sus datos sensibles. Utilice una VPN en redes Wi-Fi públicas. La concienciación del usuario es la última línea de defensa; incluso los sistemas más seguros pueden verse comprometidos por un error humano.

Si quieres conocer otros artículos parecidos a Cómo defender datos sensibles en dispositivos Windows puedes visitar la categoría Protección.