Errores comunes que facilitan ataques de hackers

En el entorno digital actual, la seguridad informática es una prioridad crítica. Sin embargo, muchos usuarios y organizaciones, a menudo sin saberlo, cometen errores básicos que abren la puerta a ciberdelincuentes. Estas vulnerabilidades no suelen radicar en fallos tecnológicos complejos, sino en prácticas cotidianas descuidadas. Desde el uso de contraseñas débiles y reutilizadas hasta la negligencia en la actualización de sistemas, estos hábitos crean oportunidades explotables para los hackers. Este artículo explora los fallos más frecuentes que facilitan los ataques, con el objetivo de concienciar y proporcionar pautas sencillas para fortalecer nuestras defensas en línea de manera significativa y efectiva.

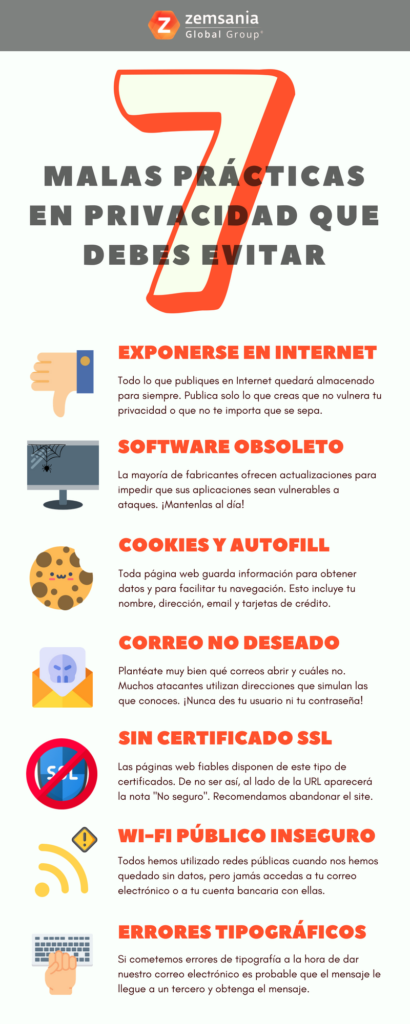

- Errores comunes que abren la puerta a los ciberatacantes

- Errores de configuración y gestión que abren la puerta a los ciberatacantes

-

Preguntas frecuentes

- ¿Por qué es peligroso reutilizar la misma contraseña en múltiples servicios?

- ¿Cómo compromete la seguridad no actualizar el software y los sistemas?

- ¿Qué riesgo supone hacer clic en enlaces o archivos adjuntos de correos sospechosos?

- ¿Por qué es un error confiar únicamente en el antivirus para la protección?

Errores comunes que abren la puerta a los ciberatacantes

Aunque la tecnología de seguridad evoluciona constantemente, muchos incidentes de ciberseguridad tienen su origen en errores humanos y malas prácticas básicas que los hackers explotan de manera sistemática. Estos fallos, que van desde la gestión de credenciales hasta la falta de actualizaciones, crean vulnerabilidades evitables que son la entrada perfecta para ataques de ransomware, phishing o robo de datos. Comprender y corregir estos puntos débiles es el primer y más crucial paso para construir una defensa sólida, ya que la tecnología más avanzada es inútil si se implementa sobre bases comprometidas por descuidos fundamentales.

Contraseñas débiles y reutilizadas

El uso de contraseñas débiles, predecibles o repetidas en múltiples servicios es uno de los errores más graves y comunes. Los atacantes utilizan bases de datos de credenciales filtradas en brechas anteriores (práctica conocida como credential stuffing) y técnicas de fuerza bruta para acceder a cuentas. Una sola contraseña comprometida puede dar acceso a correos electrónicos, redes sociales e incluso a sistemas bancarios si el usuario la reutiliza, convirtiendo un fallo puntual en una brecha de seguridad catastrófica y de amplio alcance.

Falta de actualizaciones de software

Posponer o ignorar las actualizaciones de seguridad para sistemas operativos, aplicaciones y firmware deja puertas abiertas conocidas. Los hackers escanean activamente internet en busca de sistemas que ejecuten versiones obsoletas con vulnerabilidades críticas ya parcheadas por los desarrolladores. Explotar estos fallos conocidos requiere mucho menos esfuerzo que descubrir uno nuevo, por lo que mantener todo el software actualizado es una defensa esencial y de bajo coste contra una gran cantidad de ataques automatizados.

Este error consiste en confiar en mensajes, enlaces o archivos adjuntos sin verificar su autenticidad, facilitando que los atacantes roben credenciales o instalen malware. Las técnicas de ingeniería social se sofistican, imitando con gran realismo comunicaciones de bancos, compañías o contactos de confianza para generar una sensación de urgencia o familiaridad. El eslabón humano es, a menudo, el más débil, y un momento de descuido al hacer clic puede comprometer toda una red corporativa o personal.

| Error Común | Riesgo Principal | Medida Correctiva Clave |

|---|---|---|

| Contraseñas débiles | Acceso no autorizado a cuentas | Usar un gestor de contraseñas y autenticación en dos factores |

| Software sin actualizar | Explotación de vulnerabilidades conocidas | Activar actualizaciones automáticas y parchear regularmente |

| Falta de copias de seguridad | Pérdida total de datos por ransomware | Mantener copias 3-2-1 (3 copias, 2 medios, 1 externa) |

| Caer en phishing | Robo de credenciales e infección por malware | Educación continua y verificar remitentes/URLs |

| Configuraciones por defecto | Acceso fácil a routers, cámaras IP, servidores | Cambiar siempre credenciales y ajustes de fábrica |

Errores de configuración y gestión que abren la puerta a los ciberatacantes

Más allá de los sofisticados *malware* o *zero-days*, la mayoría de las brechas de seguridad se originan en errores humanos y configuraciones deficientes que los atacantes explotan de manera sistemática; estos fallos, que a menudo pasan desapercibidos por considerarse triviales, crean vectores de ataque accesibles que facilitan el acceso no autorizado a sistemas, el robo de información confidencial y el secuestro de recursos, convirtiendo prácticas administrativas descuidadas en la principal vulnerabilidad de cualquier infraestructura digital.

Contraseñas débiles y reutilizadas

Utilizar contraseñas simples, predecibles o repetidas en múltiples servicios es uno de los errores más comunes y explotables; los atacantes emplean técnicas de fuerza bruta y prueban credenciales robadas en otros sitios (*credential stuffing*), logrando acceso inmediato sin necesidad de herramientas complejas, ya que la autenticación débil anula por completo otras capas de seguridad más robustas que pueda tener la organización.

¡Este contenido te puede interesar! Qué es ingeniería social y cómo prevenirla

Qué es ingeniería social y cómo prevenirlaFalta de actualizaciones y parches de seguridad

Posponer o ignorar las actualizaciones de software, sistemas operativos y *firmware* deja activas vulnerabilidades conocidas para las que ya existen soluciones públicas; los cibercriminales escanean automáticamente redes en busca de sistemas sin parchar, aprovechando estos fallos sin corregir para infiltrarse, a menudo utilizando exploits que son de conocimiento común y de fácil acceso en foros clandestinos.

Configuraciones por defecto y permisos excesivos

Mantener configuraciones por defecto en routers, servidores o aplicaciones (como credenciales admin/admin) y otorgar privilegios de acceso más amplios de los necesarios a usuarios y aplicaciones, crea un escenario ideal para los atacantes; este error, conocido como permisos mínimos no aplicados, permite que, una vez obtenido un acceso inicial, el movimiento lateral y la elevación de privilegios dentro de la red sean tareas sencillas y difíciles de detectar.

El factor humano sigue siendo el eslabón más débil, donde tácticas como el phishing, el *vishing* o el *pretexting* engañan a los empleados para que revelen información sensible, hagan clic en enlaces maliciosos o ejecuten archivos adjuntos peligrosos; sin una formación continua en concienciación de seguridad, incluso las defensas técnicas más avanzadas pueden ser bypassadas mediante la manipulación psicológica y el engaño.

Ausencia de copias de seguridad seguras y segmentación de red

No realizar copias de seguridad periódicas, verificadas y almacenadas de forma aislada, o mantener una red plana sin segmentación, multiplica el impacto de un ataque exitoso; esto facilita la propagación de ransomware y permite que una intrusión en un punto se extienda a toda la infraestructura, mientras que la falta de backups recuperables convierte un incidente en un desastre operativo total y en un chantaje seguro para los atacantes.

Preguntas frecuentes

¿Por qué es peligroso reutilizar la misma contraseña en múltiples servicios?

Reutilizar contraseñas amplifica el riesgo. Si un servicio sufre una filtración de datos, los hackers probarán esas credenciales robadas (correo y contraseña) en otros sitios populares. Esto les da acceso inmediato a múltiples cuentas, desde redes sociales hasta banca en línea. La solución es usar un gestor de contraseñas para crear y almacenar claves únicas y complejas para cada plataforma.

¿Cómo compromete la seguridad no actualizar el software y los sistemas?

No aplicar actualizaciones deja expuestas vulnerabilidades conocidas. Los desarrolladores publican parches de seguridad para corregir estos fallos; al ignorarlos, su dispositivo o aplicación se convierte en un blanco fácil. Los hackers automatizan ataques que explotan estas debilidades antiguas. Activar las actualizaciones automáticas es una defensa crítica y sencilla contra la mayoría de estas amenazas.

¿Qué riesgo supone hacer clic en enlaces o archivos adjuntos de correos sospechosos?

Estas acciones son la puerta de entrada común para malware y phishing. Un clic puede instalar software malicioso que robe información o secuestre el sistema, o llevar a una página falsa que imite un servicio legítimo para capturar sus credenciales. Siempre verifique la dirección del remitente y, ante la duda, no interactúe. Contacte directamente con la empresa a través de sus canales oficiales.

¡Este contenido te puede interesar! Cómo implementar autenticación de dos factores correctamente

Cómo implementar autenticación de dos factores correctamente¿Por qué es un error confiar únicamente en el antivirus para la protección?

El antivirus es una capa de defensa, no una solución absoluta. No puede prevenir amenazas como el phishing, errores humanos o contraseñas débiles. La seguridad efectiva requiere un enfoque en capas: combine el antivirus con concienciación del usuario, contraseñas robustas, autenticación en dos pasos (2FA) y copias de seguridad regulares. La prudencia del usuario es igual de importante que el software.

Si quieres conocer otros artículos parecidos a Errores comunes que facilitan ataques de hackers puedes visitar la categoría Prevención.